التوجيهات الاستراتيجية لمديري أمن المعلومات

1. العوامل ذات التأثير الأكبر على المرونة السيبرانية

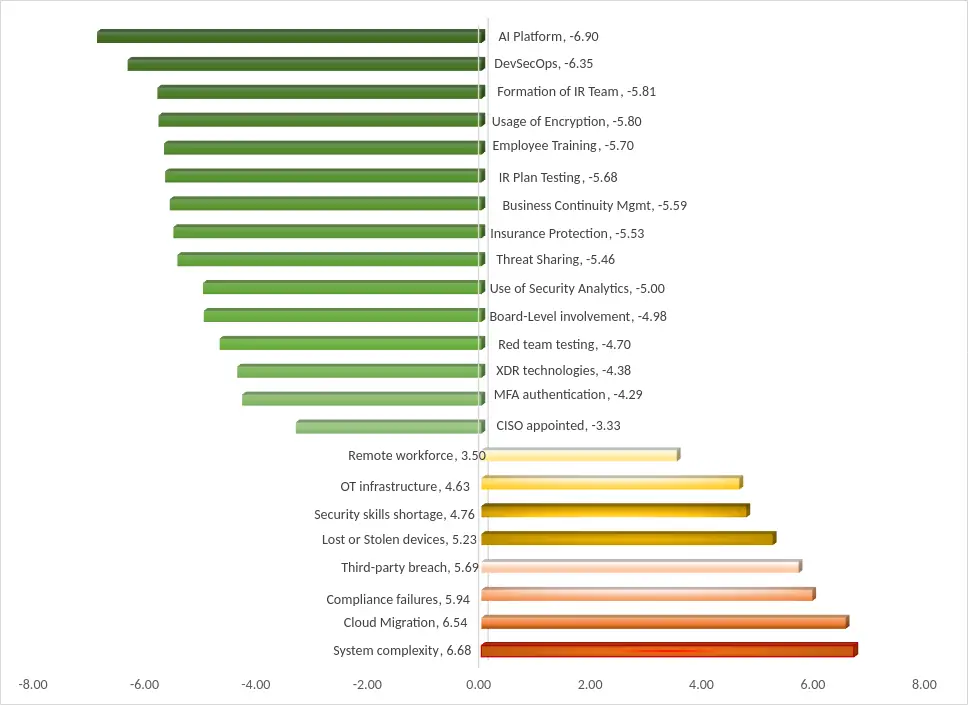

من الأفكار المثيرة للاهتمام في تحديد أولويات المبادرات في برنامج الأمن السيبراني دراسة العوامل التي تساهم أكثر من غيرها في تكلفة الاختراق السيبراني.

لا تقتصر العوامل الرئيسية التي يمكن أخذها في الاعتبار على نضج ممارسات المنظمة فحسب، بل أيضًا التقنيات والعوامل الخارجية. ومن خلال مقارنة مدى ارتباط وجود أو غياب هذه العوامل بانخفاض تكاليف المخالفة عن المتوسط (تأثير مخفف للتكاليف) أو ارتفاعها عن المتوسط (تأثير مضخم للتكاليف)، يمكننا تكوين فكرة عن أهميتها.

الشكل 5: العوامل المؤثرة في تكلفة اختراق البيانات. المصدر: آي بي إم ومعهد بونيمون، 2024. تمثل الأرقام متوسط النسبة المئوية للانخفاض أو الزيادة في تكلفة اختراق البيانات الإلكترونية.

بما أن البيانات معروضة بالنسب المئوية، يمكننا التوصل إلى بعض الاستنتاجات المثيرة للاهتمام. على سبيل المثال، يمكن لمؤسسة رعاية صحية يبلغ متوسط تكلفة الاختراق الإلكتروني فيها 10.1 مليون دولار أمريكي أن تقدر التكلفة المحتملة لتخفيض التكلفة بحوالي 600,000 دولار أمريكي إذا قامت بتدريب موظفيها على التوعية بأمن الفضاء الإلكتروني.

على الرغم من أن عواقب اختراق البيانات وخيمة، إلا أن هناك طرقاً ملموسة يمكن للمؤسسات من خلالها تخفيف التكاليف وتحسين وضعها الأمني العام. وتشمل عوامل خفض التكاليف الرئيسية التي تم تحديدها في البحث ما يلي:

- نهج DevSecOps: دمج الأمن في دورة حياة المنتج.

يقلل التطوير من تكاليف الانتهاكات بحوالي 20 %. - فريق الاستجابة للحوادث وفريق الاختبار: المنظمات التي لديها خطة ل

تكاليف سجلات الاستجابة للحوادث المثبتة للاختراقات الأمنية

أ 15 % قاصر %. - الذكاء الاصطناعي والأتمتة في مجال الأمن: الاستخدام المكثف للذكاء الاصطناعي و

ترتبط الأتمتة الأمنية بانخفاض في

تكلفته أعلى من 20 %. - تدريب الموظفين: التدريب التوعوي المنتظم

على الأمن يقلل من تكاليف الانتهاكات بنسبة 5-6% تقريبًا.

%. - التأمين السيبراني: يحافظ على استقرار تكاليف الانتهاك ويوفر

إمكانية التنبؤ المالي.

عند النظر في المجموعة الأولى من المبادرات التي يجب تنفيذها في مؤسسة ناشئة في مجال الأمن السيبراني، يمكن لمدير أمن المعلومات أن يبدأ أولاً باختيار خطة تأمين سيبراني وعقد استجابة للحوادث، ثم ينتقل تدريجياً إلى الخطوات التالية على السلم، متبعاً لغة تخفيف المخاطر التي يمكن لمجلس الإدارة فهمها ودعمها بسهولة.

1. منهجية "فير": معيار للتحليل الكمي للمخاطر السيبرانية

1.1 مقدمة في معرض فير

وفي حين أن الصيغ والمعايير المعروضة في الأقسام السابقة تزود مدراء أمن المعلومات بأدوات قوية لتقدير مدى التعرض للمخاطر السيبرانية، فإن المؤسسات التي تسعى إلى اتباع نهج أكثر تنظيماً ومعترف به دولياً لتقدير المخاطر السيبرانية يجب أن تنظر في تطبيق منهجية تحليل عوامل مخاطر المعلومات (FAIR). تعتبر منهجية FAIR النموذج الكمي القياسي الدولي الوحيد لأمن المعلومات والمخاطر التشغيلية. يوفر نموذجاً لفهم وتحليل وقياس المخاطر السيبرانية والتشغيلية من الناحية المالية. وعلى عكس أطر العمل التقليدية لتقييم المخاطر التي تعتمد على المخططات الملونة النوعية أو المقاييس العددية المرجحة (عالية/متوسطة/منخفضة)، توفر منهجية FAIR منهجية لتقسيم المخاطر إلى عوامل متميزة قابلة للقياس واستخدام الإحصاءات والاحتمالات لتقدير المخاطر كمياً.

1.2 هيكلية إطار عمل FAIR

تطورت منهجية FAIR لتتجاوز نموذجها الأصلي لتشمل إطار عمل شامل لإدارة المخاطر السيبرانية. وإلى جانب معيار FAIR الأصلي، تشكل منهجية FAIR-CAM ومنهجية FAIR-MAM إطار FAIR لإدارة المخاطر السيبرانية.

نموذج FAIR الأساسي

تحدد منهجية FAIR مخاطر الأمن السيبراني من خلال تقسيمها إلى عوامل فردية من خلال استخدام التحليل الإحصائي والاحتمالات. وتقوم بتقييم المخاطر من خلال سيناريوهات محددة بعناية، وتقييم التكرار المحتمل لأحداث الخسارة (تكرار حدث الخسارة) والتأثير المحتمل لتلك الخسائر (حجم الخسارة). بالبكس

يُحلل النموذج المخاطر إلى عنصرين رئيسيين:

تكرار حدث الخسارة (LEF), والتي يتم تحديدها من خلال:

- تواتر أحداث التهديد (TEF): التردد الذي يحتمل أن يعمل به عامل تهديد معين ضد أحد الأصول.

- الضعف (Vuln): احتمال أن يؤدي حدث الخطر إلى حدث خسارة، استنادًا إلى قدرات الخطر مقابل دفاعات الأصل.

حجم الخسارة (LM)، تغطي:

- الخسارة الأساسية: التكاليف المباشرة الناجمة عن فقدان الإنتاجية، وتكاليف الاستجابة، وتكاليف الاستبدال، والغرامات والأحكام، وفقدان الميزة التنافسية.

- الخسارة الثانوية: التكاليف غير المباشرة الناجمة عن ردود الفعل الثانوية من أصحاب المصلحة، بما في ذلك الأضرار التي تلحق بالسمعة والرسوم القانونية والعقوبات التنظيمية.

لا يقوم محللو FAIR دائمًا بتحديد المخاطر ليس كقيمة واحدة، ولكن كنطاق من النتائج المحتملة لمراعاة عدم اليقين في أي قرار تجاري. هذا النهج الاحتمالي، الذي يتم تطبيقه عادةً من خلال عمليات محاكاة مونت كارلو، يولد آلاف النتائج المحتملة للخسائر المالية لسيناريو مخاطر معين، إلى جانب الاحتمال النسبي لحدوث كل منها.

FAIR-CAM: نموذج تحليل التحكم

تأخذ FAIR-CAM تحليل أنظمة الرقابة إلى مستوى دقيق. ويصف ويحدد دور كل عنصر من عناصر التحكم في الحد من المخاطر، ويوثق الترابط بين عناصر التحكم وفعالية بيئة متعددة الضوابط بشكل عام.

يعمل نموذج FAIR-CAM على توسيع نطاق نموذج FAIR من خلال تصنيف الضوابط إلى ثلاثة مجالات: ضوابط أحداث الخسارة (تقليل تواتر أو حجم الخسائر)، وضوابط إدارة التباين (ضمان موثوقية الضوابط) وضوابط دعم القرار (مواءمة القرارات مع الأهداف التنظيمية). يسلط هذا المنظور المنهجي الضوء على أوجه الترابط بين الضوابط، مما يضمن قياسًا أكثر موثوقية لفعاليتها.

FAIR-MAM: نموذج تقييم الأهمية المادية

بالإضافة إلى ذلك، توفر FAIR ما تسميه «نموذج تقييم الأهمية النسبية (FAIR-MAM)»، وهو إطار عمل مصغر يوفر تفصيلاً أكثر تفصيلاً ووصفاً للفئات التي تساهم في حجم الخسائر، وهو مفيد بشكل خاص لتحديد متى يصبح التعرض للخسائر السيبرانية خطراً مادياً على المؤسسة. وهذا يعالج تحدي التحديد الكمي للأثر المالي للحوادث السيبرانية. من خلال تقسيم الخسائر إلى وحدات وفئات مختلفة، فإنه يسمح للمحللين بتقديم تقديرات أكثر دقة ويمكن الدفاع عنها.

1.3 تنفيذ FAIR في بيئات تكنولوجيا المعلومات

في بيئات تكنولوجيا المعلومات التقليدية، يوفر برنامج FAIR منهجية منظمة لتقييم المخاطر في تطبيقات المؤسسات وقواعد البيانات والشبكات والبنية التحتية السحابية. وتتبع عملية التنفيذ المكونة من أربع خطوات تقدمًا منطقيًا:

المرحلة 1: تحديد سيناريوهات المخاطر وتعيينها تبدأ هذه العملية بتحديد الأصول التي يمكن أن تكون معرضة للخطر، مثل البيانات الحساسة أو البنية التحتية الحيوية أو الملكية الفكرية. ثم يتم ربط هذه الأصول بالتهديدات المحتملة، والتي يشار إليها باسم «الجهات الفاعلة في مجال التهديد» أو «مجتمعات التهديد». يمكن أن تتراوح جهات التهديد بين مجرمي الإنترنت والجهات الفاعلة الحكومية والتهديدات الداخلية، مثل الموظفين الساخطين. بالبكس

المرحلة 2: تقييم تواتر أحداث الخسارة يقوم المحللون بتقدير مدى تواتر وقوع أحداث التهديد واحتمالية قدرة هذه الأحداث على التحايل على الدفاعات. ويتطلب ذلك جمع معلومات استخباراتية عن التهديدات ومعلومات الحوادث التاريخية ونتائج تقييم نقاط الضعف.

المرحلة 3: تقييم حجم الخسائر باستخدام تصنيف FAIR- MAM التفصيلي، يقوم المحللون بتحديد حجم الخسائر المحتملة في جميع الفئات، بما في ذلك التأثير على الإنتاجية وتكاليف الاستجابة وتكاليف الاستبدال والغرامات التنظيمية والرسوم القانونية والضرر الذي يلحق بالسمعة.

الخطوة 4: اشتقاق المخاطر وتوضيحها اضرب تواتر أحداث الخسارة في حجم الأحداث لحساب القيمة الإجمالية للمخاطر. تولد عمليات محاكاة مونت كارلو الخاصة ب TechTarget توزيعات احتمالية تنقل المخاطر كنطاقات بدلاً من قيم مفردة، مما يمنح صانعي القرار فهماً واقعياً للنتائج المحتملة. تدعم FAIR اتخاذ قرارات أمنية أكثر ذكاءً في مجموعة واسعة من السيناريوهات: تبرير الميزانية (تحديد أولويات الإنفاق حسب الأثر، وليس التخمين)، والتحول السحابي (تقييم المخاطر في البيئات الهجينة والمتعددة السحابية)، ومخاطر الطرف الثالث/المورّد (نمذجة الخسائر المحتملة من البرمجيات كخدمة أو مزودي خدمات تكنولوجيا المعلومات)، وتقارير مجلس الإدارة (استبدال التحديثات الغامضة بمعلومات موثوقة ومحددة كمياً) والاستعداد للامتثال (ربط الضوابط الأمنية بالحد من المخاطر، وليس مجرد خانات اختيار). المبدأ

1.4 تطبيق FAIR في بيئات التكنولوجيا التشغيلية ونظم الرقابة الصناعية/إدارة أمن المعلومات والاتصالات

أدى التقارب بين تكنولوجيا المعلومات (IT) والتكنولوجيا التشغيلية (OT) إلى خلق تحديات جديدة لتقدير المخاطر. وتمثل نظم التحكم الصناعي (ICS) ونظم التحكم الإشرافي والحصول على البيانات (SCADA) خصائص مخاطر فريدة من نوعها مجهزة تجهيزًا جيدًا للتصدي لها.

فهم عوامل الخطر المتعلقة بالتكنولوجيا التشغيلية

تختلف بيئات التكنولوجيا التشغيلية اختلافًا جوهريًا عن تكنولوجيا المعلومات التقليدية في عدد من الطرق التي تؤثر على تقييم المخاطر:

تاريخياً، كانت بيئات نظم الرقابة الصناعية تعمل في شبكات معزولة ذات اتصال خارجي محدود، مما قلل من الحاجة الملحوظة إلى تدابير أمنية قوية. اعتمدت هذه الأنظمة بشكل كبير على الأجهزة والبرمجيات وتقنيات الاتصال الخاصة بالبائعين، مما يجعلها أقل قابلية للتكيف مع الممارسات الأمنية الحديثة. ونتيجة لذلك، لا تزال العديد من أجهزة نظم الرقابة الصناعية القديمة تستخدم أنظمة تشغيل قديمة، بالإضافة إلى بروتوكولات قديمة تفتقر إلى آليات التشفير أو المصادقة.

تطبيق FAIR على سيناريوهات المخاطر

- وبسبب كل هذه العوامل، عند تحديد حجم المخاطر السيبرانية في بيئات التكنولوجيا التشغيلية، يجب أن تتجاوز حسابات حجم الخسائر المقاييس المالية التقليدية وتشمل:

- التأثير الأمني: احتمال وقوع ضرر مادي على الأفراد أو المجتمعات المحيطة.

- العواقب البيئية: مخاطر الانبعاثات الكيميائية أو التلوث أو الأضرار البيئية. تعطل الإنتاج: خسارة الإيرادات بسبب تعطل التشغيل في التصنيع أو البنية التحتية الحيوية.

- التأثيرات المتسلسلة: الأعطال الثانوية التي يمكن أن تنتشر عبر الأنظمة المترابطة.

على سبيل المثال، قد يأخذ تحليل FAIR لسيناريو برمجيات الفدية الخبيثة التي تستهدف أنظمة الواجهة بين الإنسان والآلة (HMI) في مصنع تصنيع في الاعتبار:

- تواتر أحداث التهديد: احتمالية قيام مشغلي برمجيات الفدية الخبيثة بمهاجمة الأنظمة الصناعية (وفقًا لمعلومات التهديد من مجموعات مثل ALPHV أو LockBit).

- الضعف: فعالية تجزئة الشبكة بين مناطق تكنولوجيا المعلومات ومناطق التشغيل وحالة تصحيح برمجيات HMI وفعالية أنظمة النسخ الاحتياطي.

- حجم الخسارة تكاليف كل ساعة تعطل في الإنتاج، واحتمالية وقوع حوادث السلامة، والعقوبات التنظيمية بموجب المتطلبات الخاصة بالصناعة، وتكاليف الاسترداد الخاصة بالاستعادة المعزولة المحتملة

1.5 من النوعية إلى الكمية: حالة العمل

إن الانتقال من التقييم النوعي إلى التقييم الكمي للمخاطر يمثل أكثر من مجرد تغيير منهجي، حيث أنه يحول بشكل أساسي الطريقة التي يُنظر بها إلى الأمن السيبراني ويحدد أولوياته على المستوى التنفيذي.

إن مجلس الإدارة ليس مدفوعًا بالخوف (إلا إذا تم تعيينك كرئيس تنفيذي لأمن المعلومات بعد وقوع حادث مباشرةً...)، ولكنه مدفوع بالأثر المالي والعائد على الاستثمار. تسمح FAIR لفرق الأمن بالتحدث بلغتك. فبدلاً من أن تقول «نحن بحاجة إلى المصادقة المصغّرة لأنها أمر بالغ الأهمية»، تقول «لدينا انكشاف بقيمة 2.4 مليون دولار من الهجمات القائمة على بيانات الاعتماد، ونحن بحاجة إلى أداة مثل Adiscovery لمواجهة هذا الانكشاف بتكلفة أقل من 100,000 دولار».

بالنسبة للمدراء التنفيذيين لأمن المعلومات الذين يقدمون عروضاً لمجالس الإدارة، يوفر تقرير FAIR تحليلاً مالياً يمكن الدفاع عنه يحول الأمن السيبراني من مركز تكلفة تقنية إلى وظيفة استراتيجية للأعمال. عند دمجها مع بيانات تكلفة الاختراق وصيغ التأثير المقدمة سابقًا في هذا الدليل، فإن FAIR يكمل الصورة من خلال توفير منهجية موحدة وقابلة للتكرار من أجل التحديد المستمر للمخاطر التي تتطور مع مشهد التهديدات والتغيرات التنظيمية.

2. التحديد الكمي للمخاطر السيبرانية: جمع كل شيء معًا

من خلال هذا الدليل، قمنا ببناء أساس شامل قائم على البيانات لرؤساء أمن المعلومات لمخاطبة مجالس إدارتهم بثقة ومصداقية. دعونا نلخص الأفكار الرئيسية:

1. المخاطر السيبرانية هي أسرع مخاوف الأعمال التجارية نمواً في العالم. بعد أن كان الأمن السيبراني من الاعتبارات الثانوية في عام 2014 (المرتبة 15)، ارتفع مستوى الأمن السيبراني ليصبح الخطر الأول الذي يواجه المؤسسات في جميع أنحاء العالم، متجاوزاً حتى المخاوف المتعلقة بالأوبئة والمخاوف الجيوسياسية. ولا يُظهر هذا المسار أي علامات على التراجع.

2. يستمر الأثر المالي في النمو. ارتفع متوسط تكلفة اختراق البيانات بشكل مطرد، ليصل إلى 4.35 مليون دولار أمريكي على مستوى العالم بحلول عام 2022، حيث تواجه المؤسسات الأمريكية تكاليف تزيد عن ضعف هذا المتوسط. وتتحمل قطاعات الرعاية الصحية والخدمات المالية والتكنولوجيا أعلى التكاليف.

3. يتيح التحديد الكمي إجراء محادثات استراتيجية. باستخدام المعادلات المقدمة (تكلفة وقت التعطل، وتكلفة الإنتاجية والإيرادات المفقودة)، يمكن لمديري أمن المعلومات ترجمة المخاطر السيبرانية المجردة إلى مصطلحات مالية ملموسة تلقى صدى لدى أعضاء مجلس الإدارة والمديرين التنفيذيين.

4. توفر عقود التأمين وعقود الاحتفاظ بالأصول المحتفظ بها لدى الغير الحد من المخاطر بشكل فوري. وعلى الرغم من أن هذه الاستثمارات ليست حلولاً معجزة، إلا أنها توفر الحماية المالية وقدرات الاستجابة السريعة التي يمكن أن تقلل بشكل كبير من التكلفة الإجمالية للحوادث. .

5. تحديد الأولويات المستند إلى البيانات هو الذي يوجه عملية وضع البرامج. توفر الأبحاث حول دوافع التكلفة خارطة طريق للاستثمارات الأمنية، مما يساعد مدراء أمن المعلومات على تحديد أولويات المبادرات مثل DevSecOps وتخطيط علاقات المستثمرين وأتمتة الأمن وتدريب الموظفين بناءً على التأثير الواضح.

بمجرد أن يكون لدى المؤسسة فهم واضح لنقاط ضعفها ومخاطرها المحتملة، يمكنها البدء في تحديد المخاطر السيبرانية التي تواجهها بدقة أكبر. ويتضمن ذلك تقييم احتمالية حدوث تهديدات مختلفة، مثل الإصابات بالبرمجيات الخبيثة أو هجمات التصيد الاحتيالي أو التهديدات الداخلية أو التهديدات المستمرة المتقدمة، وتقدير تأثيرها المحتمل، بما في ذلك الخسائر المالية وخروقات البيانات والاضطرابات التشغيلية والضرر الذي يلحق بالسمعة.

ولتحديد المخاطر السيبرانية بفعالية، غالباً ما تستخدم المؤسسات منهجيات وأطر عمل مثل نماذج تقييم المخاطر، وتحليل معلومات التهديدات، وتحليل الثغرات واختبار الاختراق. تساعد هذه الأساليب في تحديد المخاطر الأكثر أهمية وترتيب أولوياتها وتوجيه عملية تطوير استراتيجية دفاعية إلكترونية قوية.

من خلال التحديد الكمي للمخاطر السيبرانية، يمكن للمؤسسات فهم العواقب المحتملة للتهديدات السيبرانية بشكل أفضل واتخاذ قرارات مستنيرة بشأن تخصيص الموارد. يمكّنها هذا الفهم من تحديد أولويات الاستثمارات في تدابير الأمن السيبراني ووضع ميزانية محددة جيداً لبرنامجها السيبراني الاستراتيجي. بالإضافة إلى ذلك، يساعد التحديد الكمي للمخاطر السيبرانية المؤسسات على إظهار قيمة مبادرات الأمن السيبراني لأصحاب المصلحة، وتبرير طلبات التمويل، ومواءمة الجهود الأمنية مع أهداف العمل.

يبدأ الطريق إلى الأمام لكل رئيس تنفيذي لأمن المعلومات بالبيانات. من خلال الأطر والصيغ والمعايير المقدمة في هذا الدليل، ستكون مستعدًا لتحويل الأمن السيبراني من مركز تكلفة إلى عامل تمكين استراتيجي، وحماية المؤسسة مع إظهار قيمة واضحة للأعمال لمجلس الإدارة وأصحاب المصلحة.

المراجع

- مقياس أليانز للمخاطر (2012-2024). المسح السنوي لمخاطر الشركات العالمية. Allianz Global Corporate & Specialty.

- IBM Security ومعهد بونيمون. تقرير تكلفة اختراق البيانات (2013-2024).

- سايبريسون (2022). «برامج الفدية: التكلفة الحقيقية للأعمال». https://www.cybereason.com/ransomware-the-true-cost-to-business-2022

- Allianz Global Corporate & Specialty (2015). «توجيهات بشأن المخاطر السيبرانية: إدارة تأثير زيادة الترابط».

- فاينانشيال تايمز. «يحذر مديرو المخاطر من أن التأمين الإلكتروني قد يصبح منتجًا غير قابل للتطبيق».

- جارتنر (2014). «تكلفة وقت التوقف عن العمل».

- معهد بونيموس (2016). «تكلفة انقطاع الخدمة في مراكز البيانات».