Guía estratégica para los directores de seguridad de la información

1. Factores con mayor impacto en la resiliencia cibernética

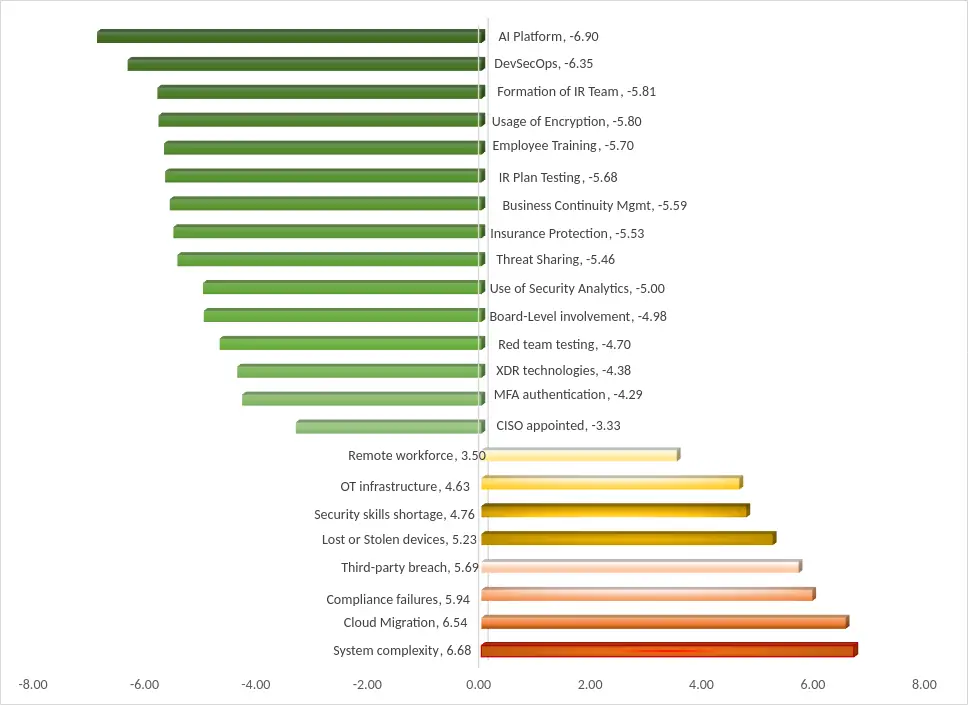

Un dato muy interesante para determinar la prioridad de las iniciativas en un programa de ciberseguridad es examinar qué factores contribuyen más al coste de una brecha cib

ernética, incluyendo no solo la madurez de las prácticas de una organización, sino también las tecnologías y los factores externos. Al comparar cómo la existencia o la ausencia de estos factores se asocia con costes de violación inferiores a la media (influencia mitigadora de los costes) o superiores a la media (influencia amplificadora de los costes), podemos hacernos una idea de su importancia.

Figura 5: Factores que influyen en el coste de una violación de datos. Fuente: IBM y Ponemon Institute, 2024. Las cifras representan el porcentaje medio de reducción o aumento del coste de una violación de datos cibernéticos.

Dado que los datos se muestran en porcentajes, podemos hacer algunas deducciones interesantes. Por ejemplo, una organización sanitaria con un coste medio por ciberviolación de 10,1 millones de dólares estadounidenses puede estimar una reducción de los costes potenciales de cerca de 600 000 dólares si forma a sus empleados en materia de concienciación sobre ciberseguridad.

Aunque las consecuencias de las violaciones de datos son graves, existen formas concretas en que las organizaciones pueden mitigar los costes y mejorar su postura general de seguridad. Los factores clave de reducción de costes identificados en la investigación incluyen:

- Enfoque DevSecOps: la integración de la seguridad en el ciclo de vida del

desarrollo reduce los costes de las violaciones en aproximadamente un 20 %. - Equipo de respuesta a incidentes y pruebas: las organizaciones con un plan de

respuesta a incidentes probado registran unos costes por violaciones de seguridad

un 15 % menores. - IA y automatización en materia de seguridad: el uso extensivo de la IA y la

automatización en materia de seguridad se correlaciona con una reducción de

costes superior al 20 %. - Formación de los empleados: la formación periódica en materia de concienciación

sobre seguridad reduce los costes de las infracciones en aproximadamente un 5-6

%. - Seguro cibernético: mantiene estables los costes de las infracciones y proporciona

previsibilidad financiera.

A la hora de plantearse el primer conjunto de iniciativas que se van a implementar en una organización que comienza su andadura en el ámbito de la ciberseguridad, un CISO puede empezar por elegir primero un plan de seguro cibernético y un contrato de respuesta a incidentes, avanzando progresivamente hacia los siguientes pasos de la escalera, siguiendo un lenguaje de reducción de riesgos que la junta directiva pueda comprender y apoyar fácilmente.

1. La metodología FAIR: un estándar para el análisis cuantitativo del riesgo cibernético

1.1 Introducción a FAIR

Si bien las fórmulas y los puntos de referencia presentados en las secciones anteriores proporcionan a los CISO herramientas poderosas para estimar la exposición al riesgo cibernético, las organizaciones que buscan un enfoque más estructurado y reconocido internacionalmente para la cuantificación del riesgo cibernético deben considerar la implementación de la metodología Factor Analysis of Information Risk (FAIR). FAIR es el único modelo cuantitativo estándar internacional para la seguridad de la información y el riesgo operativo. FAIR proporciona un modelo para comprender, analizar y cuantificar el riesgo cibernético y el riesgo operativo en términos financieros. A diferencia de los marcos tradicionales de evaluación de riesgos que se basan en gráficos de colores cualitativos o escalas numéricas ponderadas (alto/medio/bajo), FAIR proporciona una metodología para desglosar el riesgo en factores medibles distintos y para utilizar estadísticas y probabilidades para estimar cuantitativamente el riesgo.

1.2 La arquitectura del marco FAIR

La metodología FAIR ha evolucionado más allá de su modelo original para abarcar un marco integral para la gestión del riesgo cibernético. Junto con el estándar FAIR original, FAIR-CAM y FAIR-MAM forman el Marco FAIR para la Gestión del Riesgo Cibernético.

El modelo FAIR básico

La metodología FAIR cuantifica el riesgo de ciberseguridad desglosándolo en factores individuales mediante el uso de análisis estadísticos y probabilidades. Evalúa el riesgo a través de escenarios cuidadosamente definidos, evaluando la frecuencia probable de los eventos de pérdida (frecuencia de eventos de pérdida) y el impacto potencial de esas pérdidas (magnitud de la pérdida). Balbix

El modelo descompone el riesgo en dos componentes principales:

Frecuencia de eventos de pérdida (LEF), que viene determinada por:

- Frecuencia de eventos de amenaza (TEF): la frecuencia con la que es probable que un agente de amenaza específico actúe contra un activo.

- Vulnerabilidad (Vuln): la probabilidad de que un evento de amenaza dé lugar a un evento de pérdida, basada en las capacidades de la amenaza frente a las defensas del activo.

Magnitud de la pérdida (LM), que abarca:

- Pérdida primaria: costes directos derivados de la pérdida de productividad, costes de respuesta, costes de sustitución, multas y sentencias, y pérdidas de ventaja competitiva.

- Pérdida secundaria: costes indirectos derivados de las reacciones secundarias de las partes interesadas, incluidos el daño a la reputación, los honorarios legales y las sanciones reglamentarias.

Los analistas de FAIR siempre cuantifican el riesgo no como un valor único, sino como un rango de resultados probables para tener en cuenta la incertidumbre de cualquier decisión empresarial. Este enfoque probabilístico, que suele aplicarse mediante simulaciones de Monte Carlo, genera miles de posibles resultados de pérdidas financieras para un escenario de riesgo determinado, junto con la probabilidad relativa de que cada uno de ellos se produzca.

FAIR-CAM: el modelo de análisis de controles

FAIR-CAM lleva el análisis de los sistemas de control a un nivel granular. Describe y cuantifica la función de cada control para la reducción del riesgo, documenta la interdependencia entre los controles y la eficacia de un entorno de controles múltiples en general.

FAIR-CAM amplía el modelo FAIR al clasificar los controles en tres ámbitos: controles de eventos de pérdida (reducen la frecuencia o la magnitud de las pérdidas), controles de gestión de la varianza (garantizan la fiabilidad de los controles) y controles de apoyo a la toma de decisiones (alinean las decisiones con los objetivos de la organización). Esta perspectiva sistémica pone de relieve las interdependencias entre los controles, lo que garantiza una medición más fiable de su eficacia.

FAIR-MAM: El modelo de evaluación de la materialidad

Además, FAIR proporciona lo que denominan el «Modelo de evaluación de la materialidad (FAIR-MAM)», un mini marco que ofrece un desglose y una descripción más detallados de las categorías que contribuyen a la magnitud de las pérdidas, especialmente útil para determinar cuándo la exposición a las pérdidas cibernéticas se convierte en un riesgo material para una organización. Esto aborda el reto de cuantificar el impacto financiero de los incidentes cibernéticos. Al desglosar las pérdidas en diferentes módulos y categorías, permite a los analistas proporcionar estimaciones más precisas y defendibles.

1.3 Implementación de FAIR en entornos de TI

En los entornos informáticos tradicionales, FAIR proporciona una metodología estructurada para evaluar los riesgos en las aplicaciones empresariales, las bases de datos, las redes y la infraestructura en la nube. El proceso de implementación en cuatro etapas sigue una progresión lógica:

Etapa 1: Identificar y delimitar los escenarios de riesgo Este proceso comienza identificando los activos que podrían estar en riesgo, como datos confidenciales, infraestructura crítica o propiedad intelectual. A continuación, estos activos se vinculan a posibles amenazas, denominadas «agentes de amenaza» o «comunidades de amenaza». Los agentes de amenaza pueden ser desde ciberdelincuentes y actores estatales hasta amenazas internas, como empleados descontentos. Balbix

Etapa 2: Evaluar la frecuencia de los eventos de pérdida Los analistas estiman la frecuencia con la que podrían producirse eventos de amenaza y la probabilidad de que estos eventos logren burlar las defensas. Para ello es necesario recopilar datos de inteligencia sobre amenazas, información histórica sobre incidentes y resultados de evaluaciones de vulnerabilidad.

Etapa 3: Evaluar la magnitud de las pérdidas Utilizando la taxonomía detallada de FAIR- MAM, los analistas cuantifican las pérdidas potenciales en todas las categorías, incluyendo el impacto en la productividad, los costes de respuesta, los gastos de sustitución, las multas reglamentarias, los honorarios legales y el daño a la reputación.

Etapa 4: Derivar y articular el riesgo Multiplicar la frecuencia de los eventos de pérdida por la magnitud de los mismos para calcular el valor global del riesgo. Las simulaciones de Monte Carlo de TechTarget generan distribuciones de probabilidad que comunican el riesgo como rangos en lugar de valores únicos, lo que proporciona a los responsables de la toma de decisiones una comprensión realista de los posibles resultados. FAIR respalda la toma de decisiones de seguridad más inteligentes en una amplia gama de escenarios: justificación presupuestaria (priorizar el gasto por impacto, no por conjeturas), transformación de la nube (evaluar el riesgo en entornos híbridos y multinube), riesgo de terceros/proveedores (modelar las pérdidas potenciales de los proveedores de SaaS o de servicios de TI), informes al consejo de administración (sustituir las actualizaciones vagas por información cuantificada y fiable) y preparación para el cumplimiento normativo (vincular los controles de seguridad a la reducción del riesgo, no solo a casillas de verificación). Principio

1.4 Aplicación de FAIR en entornos OT e ICS/SCADA

La convergencia de la tecnología de la información (TI) y la tecnología operativa (TO) ha creado nuevos retos para la cuantificación de riesgos. Los sistemas de control industrial (ICS) y los sistemas de supervisión, control y adquisición de datos (SCADA) presentan características de riesgo únicas que FAIR está bien equipado para abordar.

Comprensión de los factores de riesgo de OT

Los entornos OT difieren fundamentalmente de la TI tradicional en varios aspectos que afectan a la evaluación de riesgos:

Históricamente, los entornos ICS funcionaban en redes aisladas con una conectividad externa limitada, lo que reducía la necesidad percibida de medidas de seguridad robustas. Estos sistemas dependían en gran medida de hardware, software y tecnologías de comunicación específicos de los proveedores, lo que los hacía menos adaptables a las prácticas de seguridad modernas. Como resultado, muchos dispositivos ICS heredados siguen utilizando sistemas operativos obsoletos, así como protocolos antiguos que carecen de mecanismos de cifrado o autenticación.

Aplicación de FAIR a los escenarios de riesgo de OT

- Debido a todos estos factores, al cuantificar el riesgo cibernético en entornos OT, los cálculos de la magnitud de las pérdidas deben ir más allá de las métricas financieras tradicionales e incluir:

- Impacto en la seguridad: posibilidad de daños físicos al personal o a las comunidades circundantes.

- Consecuencias medioambientales: riesgos de emisiones químicas, contaminación o daños ecológicos. Interrupción de la producción: pérdida de ingresos por el tiempo de inactividad operativa en la fabricación o en infraestructuras críticas.

- Efectos en cadena: fallos secundarios que pueden propagarse a través de sistemas interconectados.

Por ejemplo, un análisis FAIR de un escenario de ransomware dirigido a los sistemas HMI (interfaz hombre-máquina) de una planta de fabricación tendría en cuenta:

- Frecuencia de eventos de amenaza: probabilidad de que los operadores de ransomware ataquen sistemas industriales (según la información de inteligencia sobre amenazas de grupos como ALPHV o LockBit).

- Vulnerabilidad: eficacia de la segmentación de la red entre las zonas de TI y TO, estado de los parches del software HMI y eficacia de los sistemas de copia de seguridad.

- Magnitud de la pérdida: costes por hora de inactividad de la producción, potencial de incidentes de seguridad, sanciones reglamentarias en virtud de los requisitos específicos del sector y costes de recuperación para una restauración potencialmente aislada

1.5 De cualitativo a cuantitativo: el caso empresarial

La transición de la evaluación cualitativa a la cuantitativa del riesgo representa más que un cambio metodológico, ya que transforma fundamentalmente la forma en que se percibe y se prioriza la ciberseguridad a nivel ejecutivo.

La junta directiva no se deja llevar por el miedo (a menos que te hayan contratado como CISO justo después de un incidente...), pero sí se deja llevar por el impacto financiero y el retorno de la inversión. FAIR permite a los equipos de seguridad hablar su mismo idioma. En lugar de decir «Necesitamos MFA porque es fundamental», se dice: «Tenemos una exposición de 2,4 millones de dólares por ataques basados en credenciales, necesitamos una herramienta como Adiscovery que contrarreste esa exposición con un gasto inferior a 100 000 dólares».

Para los CISO que se presentan ante los consejos de administración, FAIR proporciona un análisis defendible y con base financiera que transforma la ciberseguridad de un centro de costes técnico a una función empresarial estratégica. Cuando se combina con los datos sobre el coste de las infracciones y las fórmulas de impacto presentadas anteriormente en esta guía, FAIR completa el panorama al proporcionar una metodología estandarizada y repetible para la cuantificación continua del riesgo que evoluciona con el panorama de amenazas y los cambios organizativos.

2. Cuantificación del riesgo cibernético: poniendo todo en común

A lo largo de esta guía, hemos construido una base completa y basada en datos para que los CISO se dirijan a sus juntas directivas con confianza y credibilidad. Resumamos las ideas clave:

1. El riesgo cibernético es la preocupación empresarial que más rápido crece a nivel mundial. De ser una consideración menor en 2014 (en el puesto 15), la ciberseguridad ha pasado a ser el riesgo número uno al que se enfrentan las organizaciones de todo el mundo, superando incluso a las preocupaciones relacionadas con la pandemia y la geopolítica. Esta trayectoria no muestra signos de reversión.

2. El impacto financiero sigue aumentando. El coste medio de las violaciones de datos ha aumentado de forma constante, hasta alcanzar los 4,35 millones de dólares a nivel mundial en 2022, y las organizaciones estadounidenses se enfrentan a costes que duplican con creces esta media. Los sectores de la sanidad, los servicios financieros y la tecnología son los que soportan los costes más elevados.

3. La cuantificación permite mantener conversaciones estratégicas. Utilizando las fórmulas proporcionadas (coste del tiempo de inactividad, coste de productividad y pérdida de ingresos), los CISO pueden traducir el riesgo cibernético abstracto en términos financieros concretos que resuenan en los miembros del consejo de administración y los ejecutivos.

4. Los seguros y los contratos de retención de IR proporcionan una reducción inmediata del riesgo. Aunque no son soluciones milagrosas, estas inversiones ofrecen protección financiera y capacidad de respuesta rápida que pueden reducir drásticamente el coste total de los incidentes. El retorno de la inversión es convincente: las inversiones típicas representan entre el 2 % y el 3 % de la exposición potencial a un solo incidente.

5. La priorización basada en datos guía el desarrollo de programas. La investigación sobre los factores que influyen en los costes proporciona una hoja de ruta para las inversiones en seguridad, lo que ayuda a los CISO a priorizar iniciativas como DevSecOps, la planificación de IR, la automatización de la seguridad y la formación de los empleados en función del impacto demostrado.

Una vez que la organización tiene una comprensión clara de sus vulnerabilidades y riesgos potenciales, puede comenzar a cuantificar con mayor precisión el riesgo cibernético al que se enfrenta. Esto implica evaluar la probabilidad de diversas amenazas, como infecciones de malware, ataques de phishing, amenazas internas o amenazas persistentes avanzadas (APT), y estimar su impacto potencial, incluidas las pérdidas financieras, las violaciones de datos, las interrupciones operativas y el daño a la reputación.

Para cuantificar el riesgo cibernético de manera eficaz, las organizaciones suelen emplear metodologías y marcos como modelos de evaluación de riesgos, análisis de inteligencia sobre amenazas, análisis de vulnerabilidades y pruebas de penetración. Estos métodos ayudan a identificar y priorizar los riesgos más significativos y orientan el desarrollo de una estrategia sólida de defensa cibernética.

Al cuantificar el riesgo cibernético, las organizaciones pueden comprender mejor las posibles consecuencias de las amenazas cibernéticas y tomar decisiones informadas sobre la asignación de recursos. Esta comprensión les permite priorizar las inversiones en medidas de ciberseguridad y establecer un presupuesto bien definido para su programa estratégico cibernético. Además, la cuantificación del riesgo cibernético ayuda a las organizaciones a demostrar el valor de sus iniciativas de ciberseguridad a las partes interesadas, justificar las solicitudes de financiación y alinear los esfuerzos de seguridad con los objetivos empresariales.

El camino a seguir para todo CISO comienza con los datos. Con los marcos, fórmulas y puntos de referencia que se presentan en esta guía, estará preparado para transformar la ciberseguridad de un centro de costes en un facilitador estratégico, que proteja a la organización y, al mismo tiempo, demuestre un claro valor empresarial a su junta directiva y a las partes interesadas.

Referencias

- Barómetro de riesgos de Allianz (2012-2024). Encuesta anual sobre riesgos empresariales globales. Allianz Global Corporate & Specialty.

- IBM Security y Ponemon Institute. Informe sobre el coste de las violaciones de datos (2013-2024).

- Cybereason (2022). «Ransomware: el verdadero coste para las empresas». https://www.cybereason.com/ransomware-the-true-cost-to-business-2022

- Allianz Global Corporate & Specialty (2015). «Guía sobre el riesgo cibernético: gestión del impacto de la creciente interconectividad».

- Financial Times. «Los gestores de riesgos advierten de que los seguros cibernéticos podrían convertirse en un producto inviable».

- Gartner (2014). «El coste del tiempo de inactividad».

- Ponemos Institute (2016). «Coste de las interrupciones del servicio en los centros de datos».