Um guia estratégico para CISOs

1. Fatores com maior impacto na resiliência cibernética

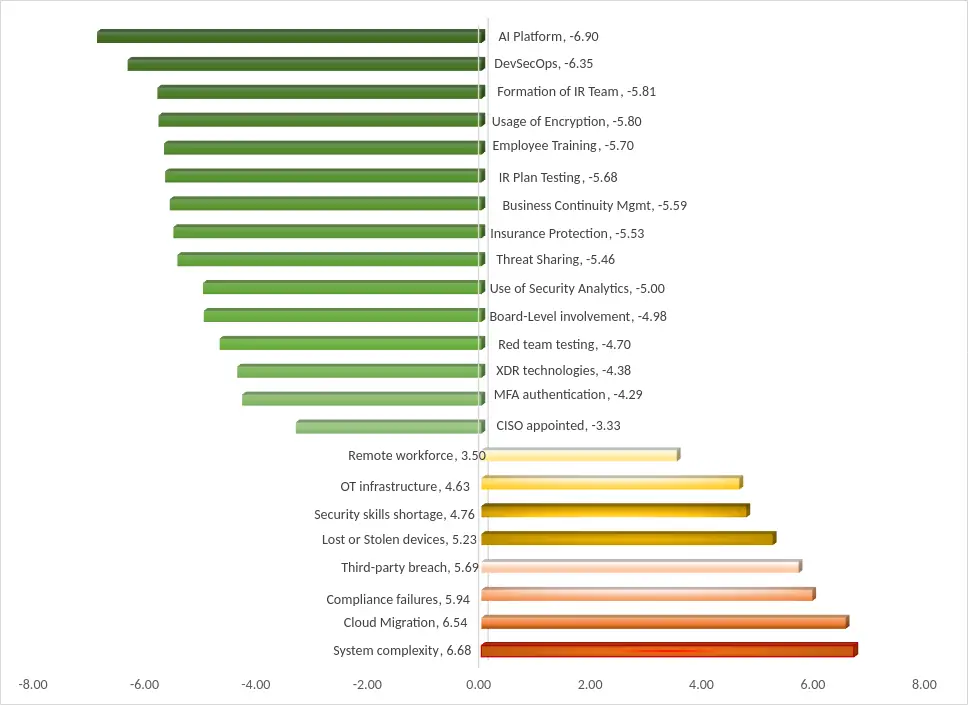

Um elemento muito interessante para determinar a priorização de iniciativas dentro de um Programa de Cibersegurança é analisar quais fatores contribuem mais para o custo de uma violação cibernética — incluindo não apenas o nível de maturidade das práticas de uma organização, mas também as tecnologias empregadas e fatores externos. Ao comparar como a existência ou ausência desses fatores está associada a custos de violação abaixo da média (influência mitigadora de custos) ou acima da média (influência amplificadora de custos), podemos obter uma visão clara de sua importância relativa.

Os principais factores que podem ser tidos em conta não são apenas a maturidade das práticas de uma organização, mas também as tecnologias e os factores externos. Ao comparar a forma como a existência ou ausência destes factores está associada a custos de violação inferiores à média (influência atenuante dos custos) ou superiores à média (influência amplificadora dos custos), podemos ter uma ideia da sua importância.

Figura 5: Fatores que afetam o custo de uma violação de dados. Fonte: IBM & Ponemon Institute, 2024. Os números representam a percentagem média de redução ou aumento no custo de uma violação de dados cibernéticos

Como os dados são apresentados em percentagens, podemos extrair algumas inferências interessantes. Por exemplo, uma organização do setor de saúde com um custo médio de violação cibernética de US$ 10,1 milhões poderia estimar uma redução potencial de cerca de US$ 600.000 simplesmente treinando seus funcionários em conscientização sobre segurança cibernética.

Embora as consequências das violações de dados sejam graves, existem formas concretas pelas quais as organizações podem mitigar custos e melhorar a sua postura geral de segurança. Os principais fatores de redução de custos identificados na investigação incluem:

- Abordagem DevSecOps: integrar a segurança no ciclo de vida do desenvolvimento reduz os custos da violação em aproximadamente 20%.

desarrollo reduce los costes de las violaciones en aproximadamente un 20 %. - Equipa de resposta a incidentes e de testes: as organizações com um plano de IR testado registam cerca de 15% menos custos de violação.

respuesta a incidentes probado registran unos costes por violaciones de seguridad

un 15 % menores. - IA e automação na segurança: O uso extensivo de inteligência artificial e automação em segurança está correlacionado com reduções de custos superiores a 20%.

automatización en materia de seguridad se correlaciona con una reducción de

costes superior al 20 %. - Formação dos trabalhadores: A formação periódica em consciencialização de segurança reduz os custos de violação em aproximadamente 5–6%.

sobre seguridad reduce los costes de las infracciones en aproximadamente un 5-6

%. - Seguro cibernético: mantém os custos de violação estáveis e proporciona previsibilidade financeira.

previsibilidad financiera.

Ao considerar o primeiro conjunto de iniciativas a serem implementadas em uma organização que está a iniciar a sua jornada em cibersegurança, um CISO pode começar escolhendo primeiro um plano de seguro cibernético e um Retainer de Resposta a Incidentes, avançando progressivamente pelos níveis seguintes, utilizando uma linguagem de redução de risco que o Conselho possa compreender e apoiar facilmente.

1. A metodologia FAIR: uma norma para a análise quantitativa do risco cibernético

1.1 Introdução ao FAIR

Embora as fórmulas e referências apresentadas nas secções anteriores forneçam aos CISOs ferramentas poderosas para estimar a exposição ao risco cibernético, as organizações que buscam uma abordagem mais estruturada e internacionalmente reconhecida para a quantificação do risco devem considerar a implementação da metodologia Factor Analysis of Information Risk (FAIR). O FAIR é o único modelo quantitativo padrão internacional para segurança da informação e risco operacional. O FAIR fornece um modelo para compreender, analisar e quantificar o risco cibernético e o risco operacional em termos financeiros. Ao contrário das estruturas tradicionais de avaliação de riscos baseadas em gráficos qualitativos por cores ou escalas numéricas ponderadas (alto/médio/baixo), a FAIR oferece uma metodologia para decompor o risco em fatores mensuráveis e utilizar estatísticas e probabilidades para estimá-lo quantitativamente.

1.2 A arquitetura do quadro FAIR

A metodologia FAIR quantifica o risco de cibersegurança, decompondo-o em fatores individuais por meio de análises estatísticas e probabilísticas. Ela avalia o risco por meio de cenários cuidadosamente delimitados, analisando a frequência provável de eventos de perda (Loss Event Frequency) e o impacto potencial dessas perdas (Loss Magnitude).

O Modelo Central FAIR

A metodologia FAIR quantifica o risco de cibersegurança, decompondo-o em fatores individuais por meio de análises estatísticas e probabilísticas. Ela avalia o risco por meio de cenários cuidadosamente delimitados, analisando a frequência provável de eventos de perda (Loss Event Frequency) e o impacto potencial dessas perdas (Loss Magnitude).

O modelo divide o risco em dois componentes principais:

• Frequência de Eventos de Perda (LEF),determinada por:

- Frequência de eventos de ameaça (TEF): Com que frequência é provável que um agente de ameaça específico atue contra um ativo.

- Vulnerabilidade (Vuln): a probabilidade de um acontecimento de perigo conduzir a um acontecimento de perda, com base nas capacidades do perigo em relação ao defesas do ativo.

Magnitude da perda (LM), cobertura:

- Perda primária: custos diretos resultantes da perda de produtividade, custos de resposta, custos de substituição, multas e sentenças, e perda de vantagem competitiva.

- Perda secundária: custos indirectos resultantes de reacções secundárias das partes interessadas, incluindo danos à reputação, honorários de advogados e sanções regulamentares.

Os analistas do FAIR sempre quantificam o risco não como um valor único, mas como uma gama de resultados prováveis para levar em conta a incerteza de qualquer decisão de negócios. Esta abordagem probabilística, normalmente aplicada através de simulações de Monte Carlo, gera milhares de possíveis resultados de perdas financeiras para um determinado cenário de risco, juntamente com a probabilidade relativa de cada um deles ocorrer.

FAIR-CAM: o modelo de análise de controlo

O FAIR-CAM leva a análise do sistema de controlos a um nível granular. Descreve e quantifica a função de cada controlo na redução do risco, documenta a interdependência entre controlos e a eficácia global de um ambiente com múltiplos controlos.

O FAIR-CAM amplia o Modelo FAIR categorizando os controlos em três domínios: • Controlos de Perda de Eventos (reduzem a frequência ou a magnitude da perda) • Controlos de Gestão da Variabilidade (garantem a fiabilidade dos controlos) • Controlos de Apoio à Decisão (alinham as decisões com os objetivos organizacionais) Esta perspetiva sistémica destaca as interdependências entre os controlos, garantindo uma medição mais fiável da sua eficácia.

FAIR-MAM: O Modelo de Avaliação de Materialidade

Além disso, a FAIR fornece o que denomina de “Modelo de Avaliação de Materialidade (FAIR-MAM)”, um mini-quadro que oferece uma descrição mais detalhada e uma descrição das categorias que contribuem para a Magnitude da Perda, particularmente útil para determinar quando a exposição a perdas cibernéticas se torna um risco material para uma organização. Isto aborda o desafio de quantificar o impacto financeiro dos incidentes cibernéticos. Ao decompor as perdas em diferentes módulos e categorias, permite aos analistas fornecer estimativas mais precisas e defensáveis.

1.3 Implementação do FAIR em ambientes informáticos

Em ambientes de TI tradicionais, o FAIR fornece uma metodologia estruturada para avaliar riscos em aplicações empresariais, bases de dados, redes e infraestrutura em nuvem. O processo de implementação em quatro etapas segue uma progressão lógica:

Etapa 1: Identificar e delimitar cenários de risco Este processo começa identificando os ativos que podem estar em risco, como dados confidenciais, infraestrutura crítica ou propriedade intelectual. Esses ativos são então vinculados a ameaças potenciais, denominadas “agentes de ameaça” ou “comunidades de ameaça”. Os agentes de ameaça podem variar de cibercriminosos e atores estatais a ameaças internas, como funcionários insatisfeitos.

Etapa 2: Avaliar a frequência de eventos de perda Os analistas estimam a frequência com que os eventos de ameaça podem ocorrer e a probabilidade de que eles consigam violar as defesas. Isso requer a coleta de dados de inteligência de ameaças, informações históricas de incidentes e resultados de avaliações de vulnerabilidades.

Etapa 3: Avaliar a magnitude da perda Utilizando a taxonomia detalhada do FAIR-MAM, os analistas quantificam as perdas potenciais em categorias como impacto na produtividade, custos de resposta, despesas de substituição, multas regulatórias, honorários legais e danos à reputação.

Etapa 4: Derivar e comunicar o risco Multiplique a frequência do evento de perda pela magnitude da perda para calcular o valor total do risco. As simulações de Monte Carlo geram distribuições de probabilidade que comunicam o risco como intervalos em vez de valores únicos, proporcionando aos tomadores de decisão uma compreensão realista dos resultados possíveis. O FAIR apoia decisões de segurança mais inteligentes em uma ampla gama de cenários: justificativa orçamentária (priorizar gastos por impacto e não por intuição), transformação na nuvem (avaliar riscos em ambientes híbridos e multicloud), risco de terceiros/fornecedores (modelar perdas potenciais de SaaS ou fornecedores de serviços de TI), relatórios ao Conselho (substituir atualizações vagas por análises quantificadas e sólidas) e preparação para conformidade regulatória (vincular controles de segurança à redução real de riscos, não apenas à conformidade formal).

1.4 Aplicação do FAIR em ambientes OT e ICS/SCADA

A convergência entre Tecnologia da Informação (TI) e Tecnologia Operacional (OT) criou novos desafios para a quantificação do risco. Os Sistemas de Controlo Industrial (ICS) e os sistemas SCADA apresentam características de risco únicas que o FAIR está bem preparado para abordar.

Compreendendo os fatores de risco em OT

Os ambientes OT diferem fundamentalmente dos ambientes IT tradicionais em vários aspetos que afetam a avaliação do risco:

Historicamente, os ambientes ICS funcionavam em redes isoladas com conectividade externa limitada, o que reduzia a percepção da necessidade de medidas de segurança robustas. Esses sistemas dependiam em grande parte de hardware, software e tecnologias de comunicação específicas de fornecedores, o que os tornava menos adaptáveis às práticas modernas de segurança. Como resultado, muitos dispositivos ICS herdados continuam a utilizar sistemas operativos obsoletos e protocolos antigos que carecem de mecanismos de encriptação ou autenticação.

Aplicando FAIR a cenários de risco em OT

- Devido a todos esses fatores, ao quantificar o risco cibernético em ambientes OT, os cálculos da magnitude da perda devem ir além das métricas financeiras tradicionais para incluir:

- • Impacto na segurança: potencial de danos físicos ao pessoal ou às comunidades vizinhas

- • Consequências ambientais: riscos de liberação de produtos químicos, contaminação ou danos ecológicos

- • Efeitos em cascata: falhas secundárias que podem se propagar por sistemas interconectados

Por exemplo, uma análise FAIR de um cenário de ransomware direcionado aos sistemas HMI (Human-Machine Interface) de uma fábrica consideraria:

- Frequência dos eventos de ameaça: • Frequência do evento de ameaça: probabilidade de os operadores de ransomware visarem sistemas industriais (informado por inteligência de ameaças sobre grupos como ALPHV ou LockBit)

- Vulnerabilidade: Eficácia da segmentação de rede entre zonas de TI e OT, estado das correções do software HMI e eficácia dos sistemas de backup

- Magnitude da perda: Custos de tempo de inatividade da produção por hora, potencial de incidentes de segurança física, sanções regulatórias sob requisitos setoriais específicos e custos de recuperação para restaurações potencialmente isoladas (air-gapped)

1.5 Do qualitativo ao quantitativo: a justificação económica

A transição de uma avaliação de risco qualitativa para uma quantitativa representa mais do que uma mudança metodológica; transforma fundamentalmente a forma como a cibersegurança é percebida e priorizada ao nível executivo.

O Conselho não acredita no medo (a menos que você tenha sido contratado como CISO logo após um incidente...), mas acredita no impacto financeiro e no ROI. O FAIR capacita as equipas de segurança a falar a mesma língua. Em vez de dizer: «Precisamos de MFA porque é crítico», você diz: «Estamos assumindo uma exposição de US$ 2,4 milhões por ataques baseados em credenciais; precisamos de uma ferramenta como o Adiscovery que neutralize essa exposição investindo menos de US$ 100.000».

Para os CISOs que se apresentam aos Conselhos de Administração, o FAIR fornece uma análise defensável e financeiramente fundamentada que transforma a cibersegurança de um centro de custos técnico numa função estratégica do negócio. Quando combinado com os dados de custos de violações e as fórmulas de impacto apresentadas anteriormente neste guia, o FAIR completa o panorama, oferecendo uma metodologia padronizada e repetível para a quantificação contínua do risco, que evolui juntamente com o panorama de ameaças e as mudanças organizacionais.

2. Quantificação do risco cibernético: integrando tudo

Ao longo deste guia, construímos uma base abrangente e baseada em dados para que os CISOs possam se dirigir aos seus conselhos com confiança e credibilidade. Vamos resumir os pontos principais:

1. O risco cibernético é a preocupação empresarial que mais cresce globalmente. De uma consideração menor em 2014 (15.º lugar), a cibersegurança passou a ser o risco número um para as organizações em todo o mundo, ultrapassando mesmo as preocupações com a pandemia e a geopolítica. Esta trajetória não mostra sinais de inversão.

2. O impacto financeiro continua a aumentar. O custo médio das violações de dados tem vindo a aumentar de forma constante, atingindo 4,35 milhões de dólares a nível mundial até 2022, com as organizações dos EUA a enfrentarem custos superiores ao dobro desta média. Os sectores da saúde, dos serviços financeiros e da tecnologia suportam os custos mais elevados.

3. A quantificação permite conversas estratégicas. Utilizando as fórmulas fornecidas (custo do tempo de inatividade, custo da produtividade e perda de receitas), os CISO podem traduzir o risco cibernético abstrato em termos financeiros concretos que se repercutem nos membros do conselho de administração e nos executivos.

4. Os contratos de seguro e de retenção de IR permitem uma redução imediata do risco. Embora não sejam soluções milagrosas, estes investimentos oferecem proteção financeira e capacidades de resposta rápida que podem reduzir drasticamente o custo total dos incidentes. O retorno do investimento é convincente: os investimentos típicos representam entre 2 % e 3 % de exposição potencial a um único incidente.

5. A definição de prioridades com base em dados orienta o desenvolvimento de programas. A investigação sobre os factores de custo fornece um roteiro para investimentos em segurança, ajudando os CISO a dar prioridade a iniciativas como DevSecOps, planeamento de IR, automatização da segurança e formação de funcionários com base no impacto demonstrado.

Depois que a organização tem uma compreensão clara de suas vulnerabilidades e riscos potenciais, ela pode começar a quantificar com mais precisão o risco cibernético que enfrenta. Isso envolve avaliar a probabilidade de várias ameaças — como infecções por malware, ataques de phishing, ameaças internas ou ameaças persistentes avançadas (APT) — e estimar seu impacto potencial, incluindo perdas financeiras, violações de dados, interrupções operacionais e danos à reputação.

Para quantificar eficazmente o risco cibernético, as organizações costumam empregar metodologias e estruturas como modelos de avaliação de riscos, análise de inteligência de ameaças, varredura de vulnerabilidades e testes de penetração. Esses métodos ajudam a identificar e priorizar os riscos mais significativos e a orientar o desenvolvimento de uma estratégia sólida de defesa cibernética.

Ao quantificar o risco cibernético, as organizações podem compreender melhor as possíveis consequências das ameaças e tomar decisões informadas sobre a alocação de recursos. Essa compreensão permite que elas priorizem investimentos em medidas de cibersegurança e estabeleçam um orçamento bem definido para seu programa estratégico de cibersegurança. Além disso, a quantificação do risco cibernético ajuda as organizações a demonstrar o valor de suas iniciativas de segurança cibernética às partes interessadas, justificar solicitações de financiamento e alinhar os esforços de segurança com os objetivos do negócio.

O caminho a seguir para todo CISO começa com dados. Munido das estruturas, fórmulas e referências apresentadas neste guia, você está pronto para transformar a cibersegurança de um centro de custos em um facilitador estratégico — que protege a organização e, ao mesmo tempo, demonstra um claro valor comercial para o seu Conselho e as partes interessadas.

Referências

- Allianz Risk Barometer (2012-2024). Pesquisa Anual de Risco Empresarial Global. Allianz Global Corporate & Specialty.

- IBM Security & Ponemon Institute. Relatório sobre o custo de uma violação de dados (2013-2024).

- Cybereason (2022). «Ransomware: o verdadeiro custo para as empresas». https://www.cybereason.com/ransomware-the-true-cost-to-business-2022

- Allianz Global Corporate & Specialty (2015). “A Guide to Cyber Risk: Managing the Impact of Increasing Interconnectivity.”

- Financial Times. “Gestores de risco alertam que o seguro cibernético pode se tornar um produto inviável.”

- Gartner (2014). «O custo do tempo de inatividade».

- Instituto Ponemos (2016). «Custo das interrupções de serviço nos centros de dados».